Dataexfiltrering sker när känslig information stjäls från ett system eller konto. Det kan ske i det tysta via skadlig kod. Det kan också bero på komprometterade konton eller missbrukad åtkomst. Att förstå hur data lämnar din kontroll är första steget mot att förebygga förlust och skydda personlig eller företagsinformation. Dataexfiltrering involverar inte alltid skadlig kod, angripare kan också stjäla data med komprometterade konton eller vanliga verktyg.

Det viktigaste att känna till:

- Dataexfiltrering är obehörig överföring av data ut ur ett system eller konto.

- Det involverar ofta stulna inloggningsuppgifter eller missbruk av legitim åtkomst.

- Den största risken är inte bara exponering, utan att data kopieras eller flyttas någon annanstans.

- Dataläckor är vanligtvis oavsiktliga. Exfiltrering är vanligtvis avsiktlig.

- Att övervaka ovanlig aktivitet och begränsa åtkomst kan hjälpa till att minska risken.

Vad är dataexfiltrering inom cybersäkerhet?

Dataexfiltrering är obehörig överföring eller stöld av data från en enhet eller ett nätverk. Det avgörande kännetecknet är att datan avlägsnas från sin ursprungliga plats utan tillåtelse.

Om en angripare får åtkomst till ett e‑postkonto och laddar ner kontaktlistor eller finansiella register har den informationen exfiltrerats. Skadan uppstår eftersom datan inte längre står under ägarens kontroll och kan delas eller till och med säljas.

Hur skiljer sig dataexfiltrering från ett dataläckage?

Dataexfiltrering innebär oftast avsiktlig stöld. Angripare eller insiders flyttar medvetet data ut ur ett system för att använda den till exempel för ekonomisk vinning eller spionage.

Ett dataläckage är vanligtvis oavsiktligt. Det kan hända när filer delas offentligt av misstag. Det kan också ske när felaktigt hanterad lagring exponerar information eller när känsliga data skickas till fel mottagare.

Resultatet är detsamma för användare: datan är inte längre under din kontroll. Skillnaden ligger i orsaken. Avsiktligt bortförande kontra oavsiktlig exponering.

Hur sker dataexfiltrering?

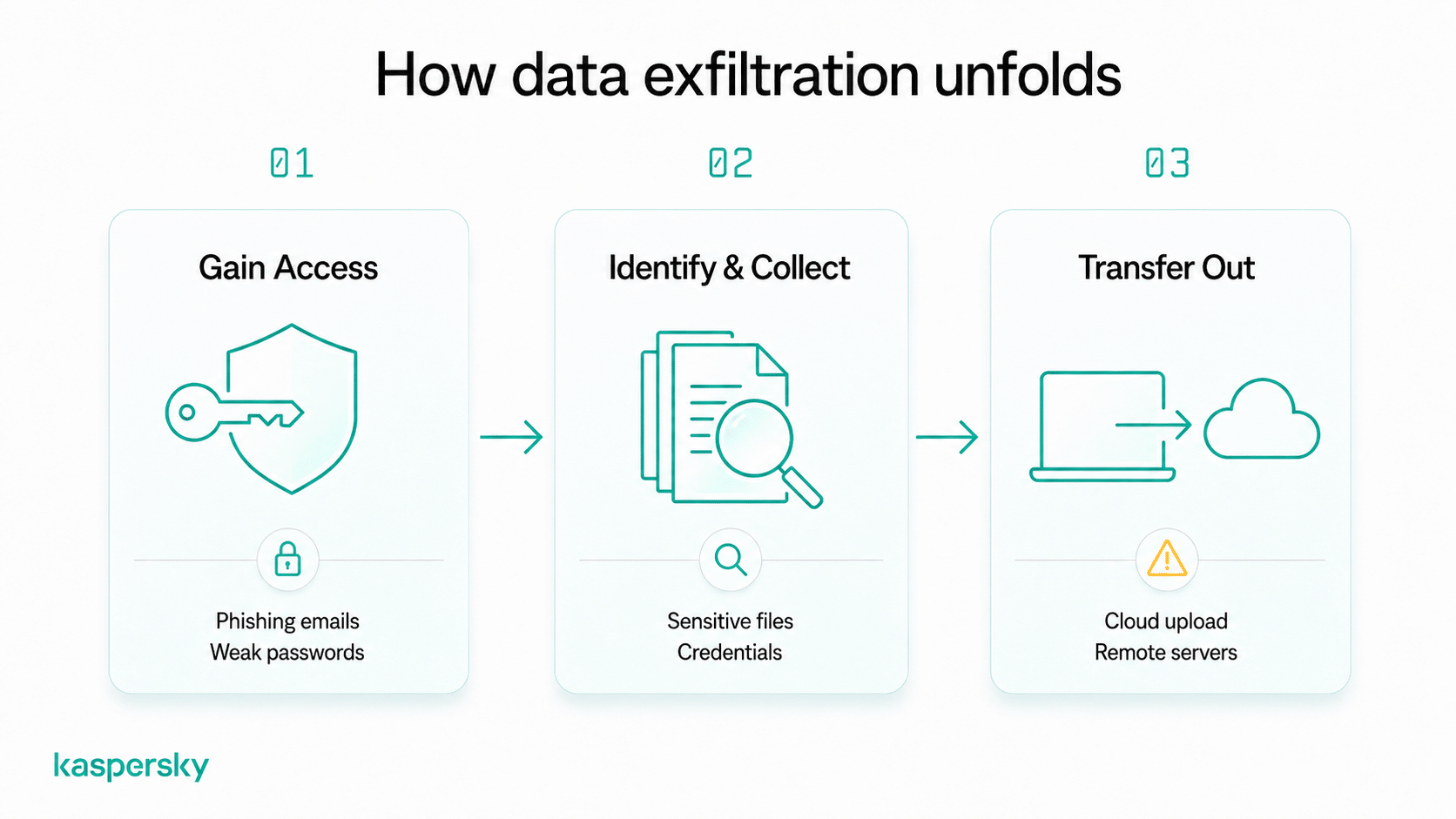

Dataexfiltrering följer vanligtvis ett mönster. En angripare får först obehörig åtkomst till ett system eller konto. Därefter identifierar och samlar de in värdefull data. Sedan överför de den datan till en annan plats där den kan användas eller säljas.

Denna process kräver inte alltid avancerade hackingverktyg. Många incidenter börjar med vardagliga misstag som att klicka på en nätfiskelänk eller återanvända ett svagt lösenord. Vissa angripare använder komprometterade konton eller inbyggda verktyg för att flytta data tyst utan att installera skadlig kod. Detta kan göra indikatorer på dataexfiltrering svåra att upptäcka.

Hur får angripare åtkomst till data?

De flesta attacker börjar med metoder som är utformade för att lura användare snarare än att bryta igenom tekniska skydd. Nätfiskemejl kan innehålla länkar till falska inloggningssidor som fångar upp användarnamn och lösenord. Skadliga nedladdningar kan installera spionprogram som övervakar aktivitet eller stjäl filer.

Svaga eller återanvända lösenord gör också konton lättare att kompromettera. När angripare väl får åtkomst till ett e‑postkonto eller ett molnsystem kan de börja leta efter känslig information.

Hur flyttar angripare data ut ur ett system?

Angripare överför den data de har tagit till en extern plats de kontrollerar. Det innebär ofta att ladda upp filer till molnlagringstjänster eller skicka dem till fjärrservrar.

Angripare kan använda krypterade anslutningar eller legitima verktyg som redan finns på systemet. Eftersom dessa metoder kan likna normal aktivitet kan dataexfiltrering pågå under lång tid utan att upptäckas.

Vilka typer av data är mål för dataexfiltrering?

Angripare fokuserar vanligtvis på data som kan användas för ekonomisk vinning eller identitetsstöld. Ju mer värdefull eller återanvändbar informationen är, desto mer attraktiv blir den.

Vanliga mål är lösenord, uppgifter om finansiella konton och personligt identifierbar information (PII) såsom namn, adresser och identitetsnummer. Angripare kan också söka efter filer som innehåller avtal, kundregister eller konfidentiell företagsinformation.

Både privatpersoner och organisationer påverkas. Stulna inloggningsuppgifter kan återanvändas för att få åtkomst till flera konton. Läckta företagsdata kan säljas eller utnyttjas för konkurrensfördelar eller bedräglig verksamhet.

Hur ser dataexfiltrering ut i verkligheten?

Dataexfiltrering sker ofta i bakgrunden och kan likna normal aktivitet. Följande exempel visar hur det kan ske i vardagliga situationer.

- Ett komprometterat e‑postkonto vidarebefordrar automatiskt bilagor och meddelanden till en angripare utan att användaren märker det.

- Skadlig kod på en bärbar dator samlar in sparade lösenord från webbläsaren och skickar dem till en fjärrserver.

- En stulen inloggning till ett molnkonto gör att någon kan ladda ner personliga filer eller känsliga dokument från onlinelagring.

Vilka varningssignaler finns för dataexfiltrering?

Att veta hur man upptäcker dataexfiltrering är inte alltid enkelt. Men det finns praktiska tecken på att något ovanligt kan vara på gång. Dessa indikatorer visar sig ofta som oväntad konto- eller enhetsaktivitet snarare än uppenbara tekniska varningar.

Leta efter mönster som dessa:

- Obekanta inloggningar från nya platser eller enheter

- Okända enheter anslutna till ditt konto eller nätverk

- Stora eller upprepade filöverföringar som du inte har initierat

- Plötsliga meddelanden om återställning av lösenord eller säkerhetsvarningar

- Ovanligt kontobeteende, till exempel saknade filer eller ändrade inställningar

- Oväntade toppar i dataanvändning på en enhet eller internetanslutning

- E‑post eller meddelanden som skickas utan din vetskap

Att se något av dessa tecken betyder inte alltid att dataexfiltrering har skett, men upprepad eller oförklarlig aktivitet bör utredas.

Vad händer med stulna data efter exfiltreringen?

Angripare låter sällan stulen data ligga oanvänd. Stulen information omsätts vanligtvis i pengar eller delas med andra kriminella.

Detta kan leda till obehöriga transaktioner eller identitetsstöld. För företag kan det störa verksamheten, skada kundernas förtroende och leda till juridiska eller regelefterlevnadsrelaterade problem. Påverkan beror på vilken typ av data som stulits och hur den används.

Hur använder angripare stulen data?

Angripare använder ofta stulen data för att begå bedrägerier eller få ytterligare åtkomst till konton. Stulna inloggningsuppgifter kan återanvändas för att ta kontroll över bank- eller sociala mediekonton.

Data säljs också regelbundet på illegala marknadsplatser eller används som påtryckningsmedel för utpressning. Angripare kan hota att släppa känsliga filer om inte betalning sker.

Vilka risker utsätts offer för?

Offer kan drabbas av ekonomiska förluster, integritetsintrång eller skadat rykte om personlig eller affärsrelaterad information missbrukas.

Vissa risker kan bestå över tid. Stulna inloggningsuppgifter eller personuppgifter förblir relevanta för hackare och bedragare. De kan återanvändas månader eller år senare och leda till fortsatt kontokompromettering eller upprepade bedrägeriförsök.

Hur kan du förhindra dataexfiltrering?

Att förhindra dataexfiltrering börjar med att kontrollera åtkomst och vara uppmärksam på misstänkt aktivitet. De flesta incidenter bygger på enkla svagheter. Sådant som svaga lösenord och föråldrad programvara kan ge en väg in.

Praktiska steg du kan ta inkluderar:

- Använd starka, unika lösenord för varje konto och lagra dem i en lösenordshanterare

- Aktivera multifaktorautentisering (MFA) för att lägga till ett extra skyddslager

- Var försiktig med länkar och nedladdningar, särskilt i oväntade e‑postmeddelanden eller chattmeddelanden

- Håll enheter och appar uppdaterade så att säkerhetssårbarheter snabbt åtgärdas

- Begränsa åtkomst till känsliga filer genom att bara dela det som är nödvändigt

- Använd säkra metoder för fildelning, såsom betrodda molntjänster med åtkomstkontroller

- Granska kontobehörigheter regelbundet och ta bort åtkomst du inte längre behöver

Dessa vanor minskar risken för att angripare kan ta sig in eller flytta data obemärkt.

Skydda din integritet

Kaspersky Premium erbjuder olika verktyg som är utformade för att skydda dina enheter, övervaka om dina data används eller säljs online och hålla din aktivitet privat.

Prova Premium gratisVad ska du göra om du misstänker dataexfiltrering?

Agera snabbt men behåll lugnet om du misstänker att dina data har exfiltrerats. Snabba åtgärder kan begränsa skadan och förhindra ytterligare åtkomst.

Följ dessa steg:

- Byt lösenord omedelbart, börja med e‑post och kritiska konton

- Aktivera eller bekräfta MFA på viktiga tjänster

- Granska senaste kontohistorik för obekanta inloggningar eller nedladdningar

- Säkra drabbade enheter genom att köra en säkerhetsskanning eller uppdatera programvaran

- Övervaka finansiella konton och onlinetjänster för ovanliga transaktioner eller ändringar

- Kontakta relevanta tjänster eller leverantörer om känsliga data eller betalningsinformation kan vara inblandade

Att dokumentera det som hänt kan också hjälpa till vid återställning och rapportering om det behövs.

Varför blir dataexfiltrering allt vanligare?

Dataexfiltrering ökar eftersom stulen information från dataintrång har blivit lättare att tjäna pengar på. Angripare kan sälja data eller kombinera den med ransomware-attacker för att pressa offer att betala.

Tillväxten av molnlagring och uppkopplade tjänster har också skapat fler möjligheter för data att flyttas mellan system. Dessa verktyg ökar bekvämligheten. Samtidigt utökar de antalet platser där data kan nås och potentiellt stjälas.

Relaterade artiklar:

- Vilka konsekvenser har det för din integritet att acceptera cookies?

- Vilka är de viktigaste frågorna kring integritet i sociala medier i dag?

- Vad är cyberbrottslighet och hur hänger det ihop med dataexfiltrering?

- Vilka risker med avancerade ihållande hot (APT) finns vid dataexfiltrering?

Rekommenderade produkter:

FAQs

Kan dataexfiltrering ske utan hacking?

Ja. Dataexfiltrering kan ske utan traditionell hacking. Till exempel kan angripare använda stulna lösenord, komprometterade konton eller felkonfigurerade molninställningar för att komma åt och ladda ner data med vanliga verktyg.

Vilka enheter löper störst risk för dataexfiltrering?

Alla enheter som lagrar eller kommer åt känsliga data kan vara i riskzonen. Enheter som är anslutna till internet eller delas mellan användare har vanligtvis högre exponering.

Kan krypterade data ändå exfiltreras?

Ja. Kryptering skyddar data från att läsas utan rätt nyckel men angripare kan fortfarande kopiera eller överföra krypterade filer. Om de senare får tag på nyckeln eller lösenordet kan datan bli åtkomlig.

Hur undviker angripare att upptäckas under dataexfiltrering?

Angripare använder ofta metoder som liknar normal aktivitet, såsom att ladda upp filer via legitima tjänster eller överföra data i små mängder över tid. De kan också använda krypterade anslutningar för att dölja innehållet i överföringen.