Enligt USA:s egna rikstäckande byrå för cybersäkerhet och infrastruktursäkerhet (CISA) är den främsta typen av it-brottslighet i USA ”bedrägeri” där 1 av 5 personer rapporterar ekonomiska förluster efter en incident. För att vara tydlig, är bedragaren i huvudsak en situation där en illvillig skådespelare på nätet stjäl eller coopterar sitt offers identitet i hopp om att kunna utpressa dem (eller en närstående organisation) vid ett senare tillfälle. Och eftersom e-postadresser vanligtvis är nyckeln till att låsa upp de flesta typer av personlig information på nätet (från konton i sociala medie till spelservrar och enskilda varukorgar), försöker cyberbrottslingar ofta först hacka och stjäla personlig (eller arbets-) e-post.

Det är av denna anledning som cybersäkerhetsspecialister över hela världen under de senaste åren har rekommenderat att både företag och privata användare ska implementera flerfaktorsautentiseringsprotokoll på sina e-postkonton (och där det är möjligt). På samma sätt har företag och enskilda användare rekommenderats att använda e-postklienter som har robusta policyer för autentisering/verifiering av e-post, för att skydda sig från inkommande nätfiskemeddelanden från falska servrar. Om du är orolig för att du eller ditt företag inte använder flerfaktorsautentiseringsprotokoll eller säkra policyer för e-postvalidering kan du läsa vidare för att ta reda på mer om båda.

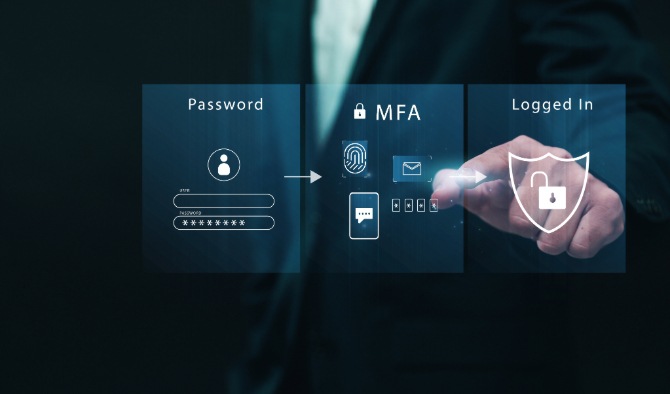

Vad är flerfaktorsautentisering?

Flerfaktorsautentisering, ibland förkortad till MFA, är en cybersäkerhetspraxis som möjliggör säkerhetskontroller på flera nivåer innan en användare får åtkomst till ett visst system. När det gäller ett e-postkonto kan användarna uppmanas att ange något eller några av följande: ytterligare ett lösenord, en kod från ett säkert SMS eller ett svar på en förutbestämd säkerhetsfråga. MFA används främst för att hindra hackare och andra skadliga aktörer på nätet från att komma åt onlinekonton med stulna inloggningsuppgifter.

Andra typer av flerfaktorsautentisering inkluderar:

- Röstmeddelanden: ett säkert och automatiskt samtal till din mobil som innehåller en lösenfras eller engångskod.

- Push-meddelanden (med eller utan nummermatchning): push-meddelanden som inte är nummermatchande har vanligtvis formen av ett meddelande på din mobil eller surfplatta som kräver en interaktion, till exempel att be användaren att ange siffror från meddelandet i en onlineapplikation för att godkänna autentiseringsbegäran.

- Engångslösenord (OTP): Engångslösenord är ett tokenbaserat system som skickar ett unikt engångslösenord till en sekundär e-post, en mobiltelefon eller en surfplatta på ett säkert sätt. De hanteras vanligtvis av din e-postklient eller leverantör och innebär att användaren anger ett engångslösenord inom en viss tidsram. De kan också genereras av vissa former av säker hårdvara och består vanligtvis av mellan fyra och tolv numeriska siffror.

- Public Key Infrastructure (PKI): dessa är de underliggande uppsättningarna av hård- och mjukvara som använder ett tvånycklat asymmetriskt kryptosystem för att kryptera, utbyta och validera data med hjälp av digitala certifikat.

- Fast Identity Online (FIDO): med en FIDO-autentisering får användare åtkomst till ett system med hjälp av teknik som fingeravtrycksläsare, en knapp på en enhet med andra faktorer, en säkert inmatad PIN-kod (vanligtvis på en extern enhet), röst programvara för igenkänning, näthinnaigenkänning eller ansiktsigenkänning.

Varför ska du använda flerfaktorsautentisering för dina e-postmeddelanden?

It-brottslingar har hittat på fler och mer sofistikerade sätt att hacka ditt lösenord under det senaste decenniet, vilket innebär att lösenord (oavsett hur starka) inte räcker till. Om flerfaktorsautentisering inte är tillgänglig på ditt system rekommenderar vi att du använder ett starkt lösenord (10-12 tecken långt, innehållande en blandning av specialtecken, siffror, stora och små bokstäver), aldrig återanvänder en lösenordssträng och lagra alla dina unika lösenord i Lösenordshanteraren eller valv , som krypterar dina lösenord som lagras på din lokala dator eller online. Så även om ett intrång inträffar på ditt system kommer dina lösenord att vara oförståeliga för hackare och andra skadliga aktörer online.

Dessutom minskar flerfaktorsautentisering risken för en brute-force-attack eftersom dess valideringsprocesser ofta sker på en separat enhet, vilket innebär att hackaren måste skaffa åtkomst till mer än en enhet innan han eller hon får tillgång till din personliga information. Med cirka 50 till 60 % av dataintrången som beror direkt på stulna inloggningsuppgifter, är multifaktorautentisering ett av de bästa sätten att försvara ditt system och få ditt företag att möta förändrade efterlevnadsstandarder.

Hur man implementerar flerfaktorsautentisering

I många av dagens moderna programvaruportaler och e-postklienter är flerfaktorsautentisering antingen aktiverad som standard eller kräver en enkel inställningsändring i säkerhetsinställningarna för respektive gränssnitt.

En mycket grundläggande tillämpning av MFA skulle vara att använda den på ditt systems administratörer och privilegierade användare. MFA bör dock användas i en större skala och användas av alla medlemmar i ditt företag (eller familj), inklusive på all hårdvara och programvara som används av dem på plats eller utomlands. En effektiv implementering av UD bör innehålla tre verifieringskomponenter:

- Något som användaren är: detta är en form av biometriskt säkerhetsprotokoll, som till exempel programvara för fingeravtryck eller ansiktsigenkänning.

- Något användaren har: detta är ofta en engångskod i ett sms eller meddelande som skickas till en mobil eller surfplatta.

- Något användaren kan: detta omfattar lösenord, lösenfraser och minnesvärda svar på personliga frågor som bara användaren skulle veta. Det största problemet här är att något av ovanstående inte bör vara lätt gissa eller vara hämtad från befintlig information som redan finns online (till exempel på sociala medier). För att lära dig mer om vad som gör ett bra, minnesvärt svar och lösenfras kan du läsa vår artikel om lösenfraser här.

Vad är 2FA- eller tvåfaktorsautentisering?

Tvåfaktorsautentisering, ibland kallad 2FA, tvåstegsverifiering, eller tvåfaktorsautentisering, är en form av flerfaktorsautentisering som kräver två typer av verifieringsprocedurer innan en användare kan få åtkomst till det önskade systemet.

Vad är e-postautentisering?

E-postautentisering, ibland kallat e-postverifiering, är en grupp standarder som syftar till att stoppa e-postmeddelanden från förfalskade avsändare, även känt som falskhet. De populäraste och säkraste e-postklienterna brukar använda tre olika uppsättningar av standarder för att verifiera inkommande e-post: SPF (Sender Policy Framework), DKIM (Domain Keys Identified Mail) och DMARC (Domain-based Message Authentication, Reporting, and Conformance) . Dessa standarder kontrollerar om meddelandet från @domain.com verkligen kommer från den angivna domänen.

För att vara mer exakt används DMARC för att verifiera att Från-adressen faktiskt är legitim och visas korrekt, SPF specificerar de servrar som har tillåtelse att skicka e-post från din domän och DKIM lägger till en digital signatur i e-postmeddelanden så att de mottagande e-postservrarna kan verifiera avsändaren enklare.

Som ett resultat tillåter dessa standarder e-postklienter att enklare filtrera bort och blockera skräppost och nätfiske-e-post från bedragare. Men eftersom dessa standarder är valfria, implementerar mindre e-postklienter dem inte, vilket leder till ett stort antal fall av falskhet och onlineförfalskningar.

Hur man implementerar e-postautentisering

Många av de mest populära e-postklienterna har redan standarderna SPF, DKIM och DMARC implementerade som en normal del av sin programvara. Om du behöver konfigurera dem manuellt på din klient, måste du redigera och lägga till ytterligare DNS-poster för alla tre standarderna. Lyckligtvis kan detta dock vara en komplicerad procedur och bör hanteras av någon med hög datavana eller en hängiven IT-tekniker.

För ett extra lager av säkerhet, oavsett om det är för ditt företag eller ditt privata system, rekommenderar vi att du använder Kasperskys programvara för VPN- anslutning. Med VPN kan du ansluta till ditt företags tillgångar och servrar på distans via en krypterad digital tunnel. Den här tunneln skyddar ditt system från de potentiella farorna med offentligt Wi-Fi och osäkra internetanslutningar när du är på resande fot. Om du vill veta mer om hur VPN fungerar kan du läsa vår dedikerade artikel .

Även om metoder för flerfaktorsautentisering är ett av de bästa sätten att försvara dina personliga eller professionella system mot intrång från skadliga aktörer och andra hot online, är det inte 100 % säkert. Prova Kaspersky Premium idag för ett allomfattande och prisbelönt cybersäkerhetssystem (med fjärrassistans, borttagning av befintliga hot och support dygnet runt) som ger dig det bästa försvaret mot den ständigt föränderliga världen av cyberbrottslighet.

Relaterade artiklar:

- Vad är lösenordshanterare och är de säkra?

- Vad är falskhet och hur kan man förhindra det?

- IP-spoofing och falska attacker

- Vad är en VPN och hur fungerar det?

- Hur stoppar man skräppostmeddelanden?

- E-postkryptering och Hur man krypterar e-postmeddelanden

Rekommenderade produkter: